Подключение LDAP

Подключение LDAP происходит через компоненты Keycloak.

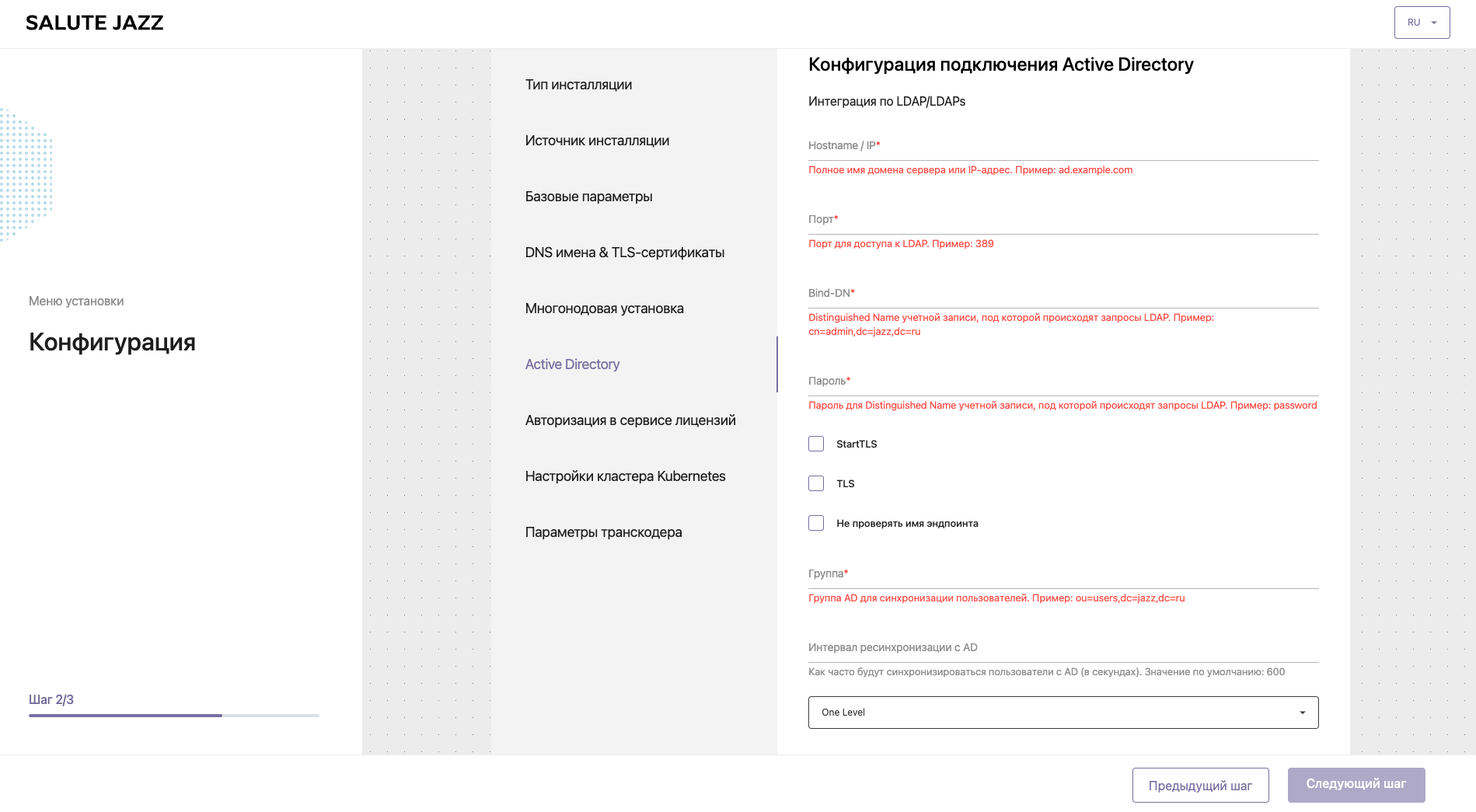

На этом этапе настраивается минимальная конфигурация для подключения к AD. Более точные настройки можно выполнить из панели управления Keycloak после установки SaluteJazz.

Обязательные атрибуты для пользователей LDAP:

- email;

- First Name;

- Last Name.

По умолчанию Search Scope = One Level. Фильтр находит пользователей непосредственно в заданной группе (Users DN). Чтобы включить пользователей из дочерних групп, используйте значение subtree.

Проверка соединения выполняется из микросервиса установщика с той машины, на которой установщик был запущен. Сами же микросервисы (keycloak) будут запущены на машине с ролью node_app.

Необходимо заранее убедиться, что подключение LDAP происходит без ошибок. Если на момент запуска установки подключение не работает, установка завершится с ошибкой.

Проверка подключения LDAP вручную

Для проверки можно использовать утилиту ldapsearch.

sudo yum install openldap-clients

Пример проверки подключения:

ldapsearch -H ldap://10.10.10.10 \

-b "dc=my-domain,dc=ru" \

-D "cn=admin,dc=my-domain,dc=ru" \

-w passw0rd \

-LLL

Где:

-H URI— LDAP Uniform Resource Identifier(s).-b basedn— base dn for search/Users DN/Группа AD для синхронизации пользователей.-D binddn— bind DN/Distinguished Name учетной записи, под которой происходят запросы LDAP.-w passwd— bind password.-LLL— вывод на экран ответов в формате LDIF без комментариев и указания версии.